Oggi andremo a toccare uno degli argomenti più caldi nel campo informatico. Vedremo in particolare quanti e quali tipi di malware sono ad oggi presenti in rete.

Molti di noi si sono sempre chiesti quale fosse il motivo per cui un dispositivo, a volte, assume un comportamento anomalo. Tra questi comportamenti spesso possiamo notare, lentezza del dispositivo, apparizione di icone, scomparsa di icone e file, impossibilità di aprire una determinata cartella, impossibilità di connettere il dispositivo ad una rete, invio di email non autorizzate e tanti altri comportamenti inusuali.

Molti di noi si sono sempre chiesti quale fosse il motivo per cui un dispositivo, a volte, assume un comportamento anomalo. Tra questi comportamenti spesso possiamo notare, lentezza del dispositivo, apparizione di icone, scomparsa di icone e file, impossibilità di aprire una determinata cartella, impossibilità di connettere il dispositivo ad una rete, invio di email non autorizzate e tanti altri comportamenti inusuali.

Nel caso si fosse in presenza di uno o più elementi sopra citati, sicuramente si è di fronte ad un infezione da Malware, ossia programmi creati con lo scopo di acquisire e/o distruggere le informazioni dei nostri dispositivi.

Passiamo quindi ad esaminare i malware precisando che anche avendo il miglior antivirus non si è mai immuni al 100%.

Adware: Questo tipo di malware è uno dei più innoqui in quanto non danneggia i dati presenti all’interno dei terminali. Tuttavia è uno dei più fastidiosi perchè una volta entrato nel nostro dispositivo, saremo bombardati continuamente di banner pubblicitari difficili da rimuovere.

Spyware: Questo tipo di malware senza un software antivirus è di difficile individuazione. Esso è creato e distribuito per spiare l’utenti infetti al fine di acquisire informazioni sensibili sull’utente e tutti i suoi movimenti nel mondo virtuale.

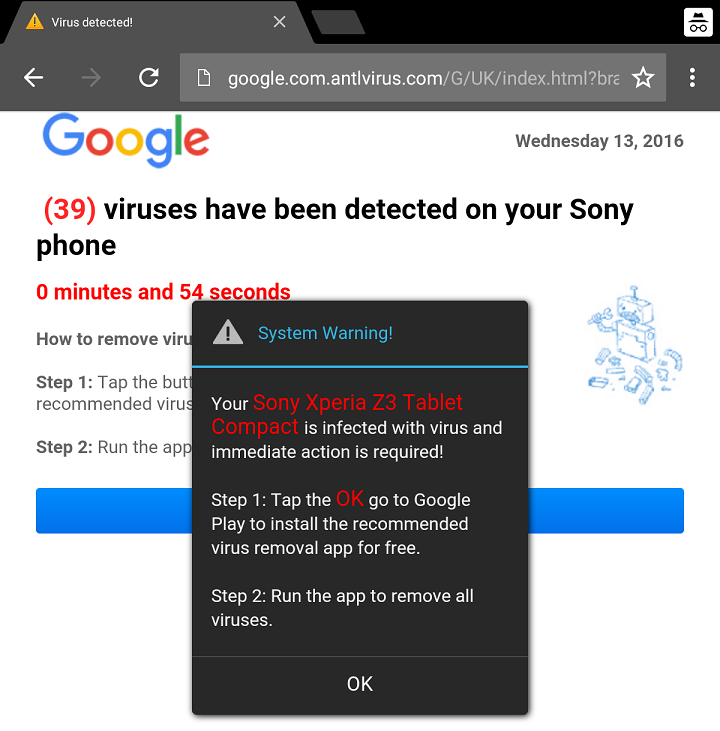

Scareware: “Sono stati trovati 50 virus nel dispositivo. Premi per fare la pulizia.” Spesso questo malware appare sotto forma di pop-up nel browser con un messaggio simile a quello precedente citato. Questo malware fa leva sulla paura dei meno esperti per far scaricare software indesiderato. Può apparire anche nelle applicazioni scaricate al di fuori di store ufficiali.

Virus: I virus sono malware che si acquisiscono scaricando eseguibili (file o pacchetti di installazioni) da siti non ufficiali. Una volta scaricato il pacchetto e cliccatoci sopra, il virus viene installato nel dispositivo. Gli effetti si noteranno al successivo riavvio. Possono notarsi movimenti strani del puntatore, file mancanti, file rinominati, cancellati ecc ecc.

Trojanhorse: Questo tipo di malware è molto simile ai virus. La differenza sostanziale è nel fatto che mentre i virus hanno bisogno di un eseguibile per essere installati, un file .exe per esempio,i trojanhorse sono allegati a file non eseguibili come immagini, audio e altri file.

Bot: Derivato dalla parola robot, questo malware è creato per intraprendere azioni solitamente nella rete, click improvvisi, dawnload indesiderati ed altro. Non sono dannosi, tuttavia con l’evoluzione della rete, vi è l’aumento di bot anche dannosi.

Ransomware: Questo tipo di malware è uno dei peggiori in circolazione. Essere colpiti da questo malware equivale a perdere tutti i propri dati presenti nel vostro dispositivo. Ci si infetta scaricando file da fonti inaffidabili, web e torrent. Dopo aver scaricato il file, l’exploit, ossia la parte di codice del malware, attua un criptaggio di file e cartelle ed essi non possono più essere ne letti ne modificati. Contemporaneamente apparirà un banner che ci notificherà di inviare una somma di denaro per un riscatto. Ovviamente anche se sarà effettuato il pagamento i file resteranno criptati e quindi inaccessibili, non fatelo. L’unica soluzione in questo caso è la completa formattazione.

web e torrent. Dopo aver scaricato il file, l’exploit, ossia la parte di codice del malware, attua un criptaggio di file e cartelle ed essi non possono più essere ne letti ne modificati. Contemporaneamente apparirà un banner che ci notificherà di inviare una somma di denaro per un riscatto. Ovviamente anche se sarà effettuato il pagamento i file resteranno criptati e quindi inaccessibili, non fatelo. L’unica soluzione in questo caso è la completa formattazione.

Worm: Questo malware può essere considerato il peggiore sulla rete. Appare estremamente innoquo in quanto non dà comportamente anomali al terminale, ma è estremamente complesso a tal punto che è in grado di moltiplicarsi in rete scovando da solo le falle di sistema. E’ usato spesso dagli hacker per inviare ai dispositivi in rete i Bot prima di un attacco DDOS (Distribuited Denial of Service). Ci si può accorgere di questo malware notando un uso eccessivo di banda internet.

Rootkit: Questo tipo di malware è del tutto invisibile ai software antivirus. Nasce con l’intento di creare una backdoor (porta di ingresso) che consente ai malintenzionati l’accesso remoto ai file interni del dispositivo, consentendo anche di accedere ai massimi privilegi del terminale. L’infezione da rootkit deriva quasi sempre da attacchi diretti da parte dell’hacker.

MitM (Man-in-the-Middle): Questo malware è usato nella maggior parte dei casi durante attacchi di spionaggio e frode finanziaria. Esso infatti consente al malintenzionato di assumere i privilegi del terminale,di intercettare ed acquisire informazioni ancor prima che i pacchetti siano indirizzati alla destinazione prevista. Provate a pensare cosa succederebbe al vostro conto bancario se mentre inserite la vostra password ci sia qualcuno, anche a km di distanza, che la legge in tempo reale.

MitMo (Man-in-the-Mobile): Variante Mobile di MitM.

Come difenderci

Come accennato all’inizio del articolo, difficilmente si è immunti al 100% a queste infezioni virtuali anche con un buon antivirus. Tuttavia vi sono alcune comportamenti che riducono notevolmente le possibilità di infezione.

1 Scaricare applicazioni solo da Store e siti ufficiali.

2 Non cliccare sui banner pubblicitari. Nel caso in cui succedesse per sbaglio, chiudere immediatamente la finestra o interrompere il servizio dedicato.

3 Non cliccare sui pop-up che invitano alla rimozione di virus. Vedi Scareware sopra.

4 Non scaricare allegati o cliccare sui link da Email non attendibili. Nel caso dei link, controllate sempre l’URL di destinazione che compare in basso a sinistra quando sfiorate il link con il puntatore.

5 Mantenere sempre attivo il Firewall del sistema operativo ed abbiate cura di aggiornare sempre l’antivirus.

6 Non inserire pen drive USB trovate per caso o di dubbia provenienza.

Seguendo queste poche e semplici regole è possibile diminuire notevolmente le probabilità di infezione da malware.

Lascio a voi la parola per raccontarmi le vostre esperienze avute con i malware.

Un buon antivirus potrebbe aiutare la salute del pc? Attendo risposte grazie

Aver un ottimo antivirus sicuramente aiuta a prevenire gran parte delle minacce. Come spiego al punto 5 bisogna aver particolarmente cura nei suoi aggiornamenti. Spesso questi ultimi sono trascurati dagli utenti.

Cercherò di seguire i suoi consigli, purtroppo quando il pc viene usato anche dai figli non è semplice star dietro a queste accortezze. Comunque la ringrazio, articolo interessante e chiaro 😉